pbootcms網站(zhàn)被黑(hēi)挂馬怎麽處理(lǐ)呢?

網站(zhàn)被黑(hēi)以後對方會(huì)在首頁進行(xíng)插入一些(xiē)對方的信息,這裏是關于一個(gè)體(tǐ)育的灰網的站(zhàn)點,而且這裏對方還(hái)做(zuò)了一個(gè)小(xiǎo)的識别,那(nà)就是你(nǐ)直接輸入網址或者通(tōng)過收藏夾進入的都是正常的,但(dàn)是通(tōng)過搜索引擎點擊進入的就會(huì)進行(xíng)跳(tiào)轉到對方的網站(zhàn).這裏對方使用的是js的方式進行(xíng)跳(tiào)轉的。

首先要清除木馬,最有(yǒu)效辦法是将文件下載到本地,然後用web木馬掃描工具将整個(gè)網站(zhàn)進行(xíng)掃描,操作(zuò)如下:

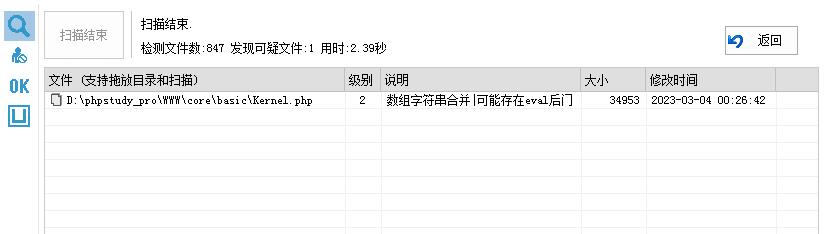

1、下載一個(gè)D盾,使用D盾進行(xíng)掃描php文件,通(tōng)過掃描我們可(kě)以看到關于PHP後綴的文件的一些(xiē)涉及危險操作(zuò)的文件,如果你(nǐ)的Pbootcms系統沒有(yǒu)進行(xíng)過二開(kāi),也沒有(yǒu)使用其他的一些(xiē)含有(yǒu)加密授權插件的話(huà),那(nà)麽除了Kernel.php這個(gè)官方授權加盟文件外,其他的文件都是對方上(shàng)傳的後門(mén)文件了,我們要做(zuò)的就是在D盾中通(tōng)過右鍵選擇删除的方式進行(xíng)删除這些(xiē)後門(mén)文件。

下載地址:https://www.d99net.net/

網盤鏈接:https://pan.baidu.com/s/1XP2sedbKxOXWYYHY2jVNeg? ? ? ? ? ? ? 提取碼:f7t8

打開(kāi)D盾,自定義掃描,選擇目錄文件( WWWcorebasicKernel.php 該文件為(wèi)Pbootcms授權文件,不用處理(lǐ)。)

2、操作(zuò)完d盾以後我們還(hái)需要尋找對方留下的js文件以及html文件,對方會(huì)把我們根目錄下的index.php給修改的同時(shí)還(hái)會(huì)上(shàng)傳一個(gè)m.html類似名稱的html文件,這裏我們可(kě)以根據前面我們清理(lǐ)的後台文件的上(shàng)傳時(shí)間(jiān)得(de)知哪些(xiē)文件是同一天被修改的,那(nà)麽我們也就需要删除根目錄下的這些(xiē)文件。

删除以後看我們的首頁引用的js文件路徑是哪裏,然後找到對應的目錄,看看這些(xiē)js文件有(yǒu)沒有(yǒu)被修改。如果遇到個(gè)js文件被對方加入了代碼,把這個(gè)也删除就好了(删除對方加入的代碼,不是删除整個(gè)js文件,如果你(nǐ)有(yǒu)本地備份直接替換也可(kě)以)。

*請(qǐng)認真填寫需求信息,我們會(huì)在24小(xiǎo)時(shí)內(nèi)與您取得(de)聯系。